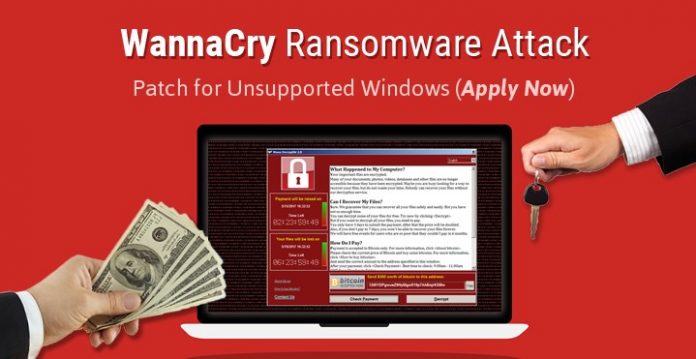

Virus Wanna Cry là gì? Cách diệt virus này thế nào? Ransomware là gì?

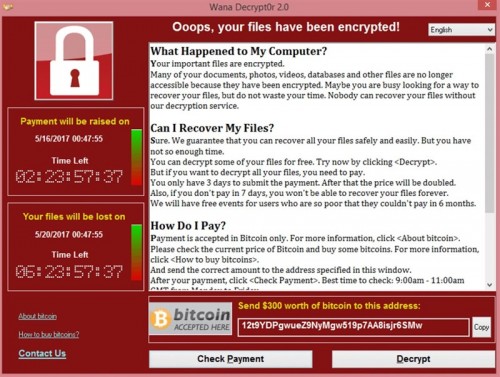

Màn hình tống tiền của virus

Trong trường hợp máy tính của bạn vẫn chưa bị lây nhiễm loại mã độc WannaCry thì việc lập tức tải bản vá để lấp lại lỗ hổng bảo mật mà WannaCry khai thác để xâm nhập vào hệ thống là điều cần thiết để đề phòng loại mã độc này.

Microsoft cho biết người dùng Windows 10 “miễn nhiễm” với loại mã độc WannaCry vì các bản vá lỗi đã được Microsoft phát hành trước đó cho người dùng. Trong khi đó, với người dùng đang sử dụng các phiên bản Windows cũ hơn phải lập tức tải và nâng cấp các bản vá lỗi vừa được Microsoft tổng kết theo link sau: Microsoft Security Bulletin MS17-010patch.

Đối với Windows XP

Mặc dù đã bị Microsoft “khai tử” và ngừng hỗ trợ, nhưng cho đến nay Windows XP vẫn đang được sử dụng khá phổ biến trên toàn cầu nói chung và tại Việt Nam nói riêng.

Nếu đang sử dụng Windows XP, bạn nên lập tức tải và cài đặt bản vá lỗi được Microsoft phát hành tại đây.

Lưu ý: nếu đang sử dụng Windows XP 32-bit, người dùng phải nâng cấp Windows của mình lên phiên bản Service Pack 3 (SP3) mới có thể cài đặt bản vá lỗi này. Bạn có thể tiến hành nâng cấp thông qua chức năng Update được trang bị trên Windows.

Đối với người dùng Windows 7, Windows 8... có thể theo các link update sau để cập nhật bản vá:Windows Server 2003 SP2 x64,Windows Server 2003 SP2 x86,Windows XP SP2 x64,Windows XP SP3 x86,Windows XP Embedded SP3 x86,Windows 8 x86,Windows 8 x64

- Lưu ý: Sau khi download các bản vá lỗi kể trên, bạn chỉ việc tiến hành cài đặt như phần mềm bình thường và khởi động lại máy tính.

Người sử dụng cần cập nhật ngay các chương trình Antivius đang sử dụng. Đối với các máy tính không có phần mềm Antivirus cần tiến hành cài đặt và sử dụng ngay một phần mềm Antivirus có bản quyền. Và đặc biệt, mỗi người cần cẩn trọng khi nhận được email có đính kèm và các đường link lạ được gửi trong email, trên các mạng xã hội, công cụ chat…

Không những thế, khi mở các file đính kèm ngay cả khi nhận được từ những địa chỉ quen thuộc cũng đều cần hết sức cẩn trọng. Sử dụng các công cụ kiểm tra phần mềm độc hại trực tuyến hoặc có bản quyền trên máy tính với các file này trước khi mở ra.

Cục An toàn thông tin lưu ý, không mở các đường dẫn có đuôi .hta hoặc đường dẫn có cấu trúc không rõ ràng, các đường dẫn rút gọn link và thực hiện biện pháp lưu trữ (backup) dữ liệu quan trọng ngay.

Bkav phát hành công cụ miễn phí quét Wanna Cry tại địa chỉ www.Bkav.com.vn/Tool/CheckWanCry.exeđể check!

Công cụ này có thể kiểm tra máy đã nhiễm virus Wanna Cry chưa và cảnh báo nếu máy tính có chứa lỗ hổng EternalBlue – lỗ hổng mà Wanna Cry đang khai thác để xâm nhập máy tính.

Ransomware là gì?

Ransomware - chắc hẳn các bạn đã nghe đến cái tên này nhiều lần rồi. Ransomware, phần mềm gián điệp, phần mềm tống tiền... đều là 1. Đây là tên gọi chung của 1 dạng phần mềm độc hại - Malware, có "tác dụng" chính là ngăn chặn người dùng truy cập và sử dụng hệ thống máy tính của họ (chủ yếu phát hiện trên hệ điều hành Windows). Các biến thể Malware dạng này thường đưa ra các thông điệp cho nạn nhân rằng họ phải nộp 1 khoản tiền kha khá vào tài khoản của hacker nếu muốn lấy lại dữ liệu, thông tin cá nhân hoặc đơn giản nhất là truy cập được vào máy tính của họ. Hầu hết các phần mềm Ransomware đều chiếm quyền và mã hóa toàn bộ thông tin của nạn nhân mà nó tìm được (thường gọi là Cryptolocker), còn một số loại Ransomware khác lại dùng TOR để giấu, ẩn đi các gói dữ liệu C&C trên máy tính (tên khác là CTB Locker).

Cái giá mà Ransomware đưa ra cho nạn nhân cũng rất đa dạng, "nhẹ nhàng" thì cỡ 20$, "nặng đô" hơn có thể tới hàng ngàn $ (nhưng trung bình thì hay ở mức 500 - 600$), cũng có trường hợp chấp nhận thanh toán bằng Bitcoin.

.

Thông báo đòi tiền chuộc khá quen thuộc của 1 dạng Ransomware

.

Tuy nhiên, các bạn cần phải chú ý rằng cho dù có trả tiền cho hacker thì tỉ lệ người dùng lấy lại được dữ liệu, thông tin cá nhân không phải là 100%.

1. Ransomware - chúng từ đâu tới?

Giống như các phần mềm độc hại khác, Ransomware có thể xâm nhập vào máy tính của người sử dụng khi:

- Tìm và dùng các phần mềm crack.

- Bấm vào quảng cáo.

- Truy cập web đen, đồi trụy.

- Truy cập vào website giả mạo.

- Tải và cài đặt phần mềm không rõ nguồn gốc.

- File đính kèm qua email spam.

- ...

2. Ransomware hoạt động như thế nào?

Khi đã xâm nhập và kích hoạt trong máy tính của người dùng, Ransomware sẽ đồng thời thực hiện các tác vụ như sau:

- Khóa màn hình máy tính, hiển thị thông báo như hình ví dụ trên.

- Mã hóa bất kỳ file tài liệu nào mà nó tìm được, tất nhiên là sẽ có mật khẩu bảo vệ.

Nếu trường hợp 1 xảy ra, người dùng sẽ không thể thực hiện được bất kỳ thao tác nào trên máy tính (ngoại trừ việc bật - tắt màn hình). Đồng thời trên màn hình đó cũng sẽ có hướng dẫn chi tiết và cụ thể việc chuyển khoản, tiền cho hacker để lấy lại thông tin cá nhân. Còn trường hợp thứ 2 (thông thường là xấu hơn) vì Ransomware sẽ mã hóa toàn bộ các file văn bản (thường là file Office như *.doc, *.xls... file email và file *.pdf), những file này sẽ bị đổi đuôi thành những định dạng nhất định nào đó, có mật khẩu bảo vệ, bạn không thể thực hiện bất kỳ thao tác nào như copy, paste, đổi tên, đổi đuôi hoặc xóa.

Ransomware, hoặc gọi là Scareware có cách thức hoạt động tương tự như những phần mềm bảo mật giả mạo - FakeAV (1 loại Malware)

3. Lịch sử hình thành và phát triển của Ransomware:

Thuở khai sinh:

Lần đầu tiên, Ransomware được phát hiện vào khoảng giữa năm 2005 - 2006 tại Nga. Những bản báo cáo đầu tiên của TrendMicro là vào năm 2006, với biến thểTROJ_CRYZIP.A - 1 dạng Trojan sau khi xâm nhập vào máy tính của người dùng, sẽ lập tức mã hóa, nén các file hệ thống bằng mật khẩu, đồng thời tạo ra các file *.txt với nội dung yêu cầu nạn nhân trả phí 300$ để lấy lại dữ liệu cá nhân.

Dần dần phát triển theo thời gian, các Ransomware tấn công tiếp đến các file văn bản và hệ thống như *.DOC, *.XL, *.DLL, *.EXE...

Và cho đến năm 2011, một dạng khác của Ransomware là SMS Ransomware đã được phát hiện. Cách thức của SMS Ransomware khác biệt hơn 1 chút, đó là người dùng phải gửi tin nhắn hoặc gọi điện thoại đến số điện thoại của hacker, cho đến khi thực hiện xong thủ tục chuyển tiền cho hacker. Biến thể lần này của Ransomware được phát hiện dưới tên gọi TROJ_RANSOM.QOWA - sẽ liên tục hiển thị thông báo giả mạo trên màn hình máy tính.

Bên cạnh đó, còn 1 biến thể khác của Ransomware - nguy hiểm hơn nhiều với mục tiêu của hacker là tấn công vào Master Boot Record (MBR) của hệ điều hành. Và khi đã tấn công, hệ điều hành - Windows sẽ không thể khởi động được. Cụ thể hơn, các Malware này sẽ copy phần MBR nguyên gốc của hệ thống và ghi đè bằng MBR giả mạo. Khi hoàn tất, quá trình này sẽ tự khởi động lại máy tính, và trong lần tiếp theo, các thông báo của hacker (bằng tiếng Nga) sẽ hiển thị trên màn hình của các bạn.

Vươn ra ngoài lãnh thổ nước Nga:

Ban đầu chúng hoạt động trong nước Nga, nhưng dựa vào sự phổ biến, số lượng nạn nhân, các mục tiêu... các loại Ransomware này dần dần lan rộng ra, trước tiên là khu vực Châu Âu. Đến đầu năm 2012, TrendMicro đã ghi nhận được rất nhiều vụ tấn công xảy ra khắp Châu Âu (thậm chí có cả ở Mỹ, Canada). Cũng khá giống với TROJ_RANSOM.BOV, 1 biến thể Ransomware khác đã từng lây lan rất mạnh ở 2 khu vực chính là Pháp và Nhật, cùng với cách thức hoạt động của Ransomware nguyên bản.

Thời điểm của Reveton hoặc Police Ransomware:

Sao lại có tên là Police Ransomware? Rất đơn giản, vì các loại Ransomware dạng này khi xâm nhập vào máy tính của nạn nhân, sẽ hiển thị thông báo như 1 đơn vị luật pháp thực thụ (các bạn có thể xem lại hình 1 ở trên kia). Với nội dung đại loại như:

- "Xin chào, anh/chị đã bị bắt vì vi phạm điều luật số abc xyz, đồng thời vi phạm hiến pháp của USA... vì đã tham gia vào các hoạt động bất hợp pháp trực tuyến..." đi cùng với đó là hình ảnh, phù hiệu của luật pháp. Tất cả những Ransomware dạng này đều được gọi vắn tắt dưới cái tên - Reveton.

Đến đây chắc các bạn sẽ có câu hỏi:

- Làm sao mà chúng - Hacker biết chính xác rằng nạn nhân - người dùng máy tính đang ở địa phương, thành phố... nào để đưa ra nội dung mang tính chất hù dọa cho họ? Đáp án ở đây là hacker dựa vào tính năng dò tìm vị trí địa lý theo cụm địa chỉ IP. Ví dụ, với các nạn nhân ở Mỹ thì chúng sẽ cho hiển thị thông báo đi kèm với hình ảnh của FBI, còn ở Pháp sẽ là cơ quan Gendarmerie Nationale.

Thông báo giả mạo của Ransomware tại nước Pháp, với yêu cầu người dùng "nộp phạt" lệ phí là 100 Euro

.

Các biến thể của Reventon sử dụng nhiều tài khoản, cách thức thanh toán khác nhau để nhận tiền của nạn nhân, thông thường là các hệ thống như UKash, PaySafeCard, hoặc MoneyPak. Hacker dùng những hình thức thanh toán này là vì hệ thống này thường làm mờ (không để hiển thị) tên người nhận tiền, do vậy chúng sẽ yên tâm khi thực hiện giao dịch qua UKash, PaySafeCard, và MoneyPak.

Đến năm 2012, Reventon đã phát triển thêm hình thức, thủ đoạn mới. Đó là chúng dùng các đoạn ghi âm - Recording (bằng giọng của người địa phương) để truyền tải thông tin đến nạn nhân thay vì cách thức thông báo cũ.

4. Thời đại của CryptoLocker:

Vào cuối năm 2013, TrendMicro đã nhận được những bản báo cáo đầu tiên về 1 thể loại Ransomware hoàn toàn mới. Các biến thể này bên cạnh việc mã hóa toàn bộ dữ liệu của nạn nhân, đồng thời khóa toàn bộ hệ thống máy tính của họ. Dựa vào hành động của Ransomware mà chúng đã có tên là CryptoLocker - đặc trưng cho việc nếu Malware có bị xóa đi thì người dùng vẫn phải thực hiện hoàn chỉnh quá trình chuyển tiền, nếu không thì toàn bộ dữ liệu của họ sẽ bị mất.

Thông báo quen thuộc của CryptoLocker

.

Bên cạnh đó, thông báo "trắng trợn" của hacker chỉ ra rằng dữ liệu của người dùng đã bị mã hóa bằng RSA-2048 nhưng báo cáo của TrendMicro đã chỉ ra rằng thuật toán mã hóa của CryptoLocker lại là AES + RSA,

Hy vọng rằng những thông tin trên đã giúp các bạn phần nào hiểu được về cơ chế hoạt động của Ransomware, phần mềm gián điệp, phần mềm tống tiền.

(Theo QuanTriMang.com)

Nội dung khác

Kỳ tích sau chiến tranh

06/08/2015Trần Trọng ThứcBản chất tình yêu

14/02/2022Minh TúSự khác biệt giữa người Ukraine và người Nga

26/03/2022Dịch giả Cường NguyễnĐừng sống chỉ vì hạnh phúc: Đi tìm lẽ sống của đời mình

13/07/2019Lê Hà dịchBàn về Độc lập – Tự do – Hạnh phúc

31/08/2017Nguyễn Phan Khiêm, Lưu Thái BảoBộ 2 cuốn sách "Đạo sư uống rượu" và "Không mưu cầu hạnh phúc"

10/11/2025TrầnThị HàNghèo khó nghĩa là muốn làm gì thì làm?

08/11/2025Vương Trí NhànTìm kiếm danh phận

22/07/2011Nguyễn Văn TrọngCó khi bi quan khi nhìn vào thực trạng văn hóa

12/04/2016Hồng Thanh Quang (thực hiện)7 nguyên tắc sống bất di bất dịch của Đại bàng

24/12/2015Bài học cuộc sống từ "Vua hề Sác-lô"

07/12/2015Nếu lãng quên lịch sử

13/02/2014Nguyên Cẩn